守護智能制造的神經 工業網絡安全的挑戰與信息安全軟件開發之道

隨著工業4.0浪潮席卷全球,工業控制系統(ICS)與信息技術的深度融合,在極大提升生產效率與靈活性的也使得傳統封閉的工業環境日益暴露于開放的互聯網威脅之下。工業網絡安全,已不再僅僅是IT部門的職責,而是關乎生產線穩定、企業資產安全乃至國家關鍵基礎設施命脈的核心議題。本文將探討工業網絡安全的獨特挑戰,并聚焦于支撐其防御體系的關鍵——網絡與信息安全軟件的開發。

一、工業網絡安全的特殊性:與IT安全的異同

工業網絡環境與傳統的辦公IT網絡存在本質差異,這也決定了其安全需求與策略的不同。

- 優先級的差異:IT安全通常遵循CIA三要素(機密性、完整性、可用性),且常將機密性置于首位。而在工業領域,可用性和實時性是生命線。任何導致生產中斷或控制指令延遲的安全措施都可能造成巨大的經濟損失甚至安全事故。因此,安全策略必須在保障連續運行的前提下實施。

- 資產與協議的特殊性:工業網絡中存在大量專有的硬件設備(如PLC、DCS、RTU)和古老的、缺乏安全設計的工業通信協議(如Modbus、Profibus)。這些設備往往計算能力有限、難以打補丁、生命周期長達數十年,為攻擊者提供了可乘之機。

- 后果的嚴重性:工業網絡攻擊的后果遠超數據泄露。從震網(Stuxnet)病毒破壞離心機,到針對能源、水務系統的勒索攻擊導致城市停擺,其物理破壞力和對社會運行的影響是顛覆性的。

二、工業網絡安全的主要威脅與脆弱點

當前工業網絡面臨的風險復雜多樣:

- 高級持續性威脅(APT):由國家或組織資助,針對特定工業目標進行長期、隱蔽的滲透,旨在竊取知識產權或破壞物理進程。

- 勒索軟件:攻擊者加密關鍵工業數據或鎖定控制系統,勒索巨額贖金,迫使生產停擺。

- 供應鏈攻擊:通過感染設備供應商的軟件更新或硬件組件,將惡意代碼植入工業環境內部。

- 內部威脅:包括員工無意間的誤操作或惡意人員的內部破壞。

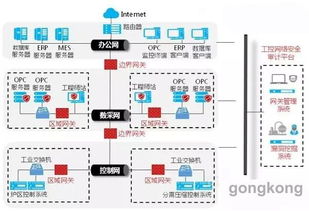

- 老舊系統與網絡融合:為方便管理而將OT(運營技術)網絡與IT網絡直接連通,卻未建立足夠防護,成為攻擊跳板。

三、網絡與信息安全軟件:工業防線的核心構筑者

應對上述挑戰,離不開專門針對工業環境設計的信息安全軟件。這類軟件的開發需深度融合工業知識(OT)與網絡安全技術(IT)。

1. 關鍵軟件類型與功能:

- 工業防火墻與網閘:并非簡單移植IT防火墻,而是需要深度解析工業協議,實現基于工控指令、功能碼、寄存器地址的精細訪問控制,在隔離區域的同時確保必要通信的實時性。

- 工業入侵檢測/防御系統(IDS/IPS):通過特征檢測、異常行為分析(如學習正常的工控流量模式)和協議合規性檢查,及時發現諸如異常指令注入、參數篡改、通信頻率異常等威脅。

- 安全監控與事件管理(SIEM)平臺:專門用于收集、關聯和分析來自工業網絡中各種設備(IT服務器、OT控制器、傳感器)的海量日志與事件,提供統一的可視化視圖,實現快速威脅定位與響應。

- 終端安全與管理軟件:適用于工業上位機、工程師站等。需在資源受限環境下提供輕量級的惡意軟件防護、應用程序白名單、外設管控和補丁管理功能。

- 安全配置與管理工具:幫助自動化執行工業設備的基線安全配置檢查、漏洞掃描(需采用無損或低影響方式)和合規性審計。

2. 軟件開發的核心原則與挑戰:

- 穩定性壓倒一切:任何安全軟件都不能影響控制系統的確定性和實時性。開發中需進行嚴格的兼容性、性能與故障模式測試。

- 深度協議解析:開發團隊必須具備對多種工業協議的深刻理解,才能實現精準的深度包檢測(DPI)和安全策略定義。

- 輕量級與低侵入:軟件需適應老舊設備的有限資源,采用代理或無代理等多種部署模式,盡量減少對原有系統的影響。

- 協同聯動:工業安全軟件不應是孤島,需具備與IT安全系統、安全運營中心(SOC)以及威脅情報平臺聯動的能力,形成一體化的防御體系。

- 全生命周期安全:軟件開發過程本身需遵循安全開發生命周期(SDL),確保代碼安全,防止軟件自身成為新的漏洞源。

四、未來展望:融合與智能

未來工業網絡安全軟件的發展將呈現兩大趨勢:一是IT/OT安全的深度融合,通過統一的平臺管理策略、資產和風險;二是智能化防御,廣泛利用人工智能(AI)和機器學習(ML)技術,實現對未知威脅(零日攻擊)的預測、異常行為的自適應識別以及自動化響應處置,從而應對日益復雜和快速的攻擊手段。

###

工業網絡安全是一場沒有終點的馬拉松。它不僅是技術問題,更是管理、流程與人員意識的綜合工程。而作為技術基石的網絡與信息安全軟件,其開發之路必須始終立足于工業場景的真實需求,在安全與穩定之間找到精妙的平衡點。唯有如此,才能為蓬勃發展的智能制造和關鍵基礎設施,構筑起一道堅不可摧的數字化防線。

如若轉載,請注明出處:http://www.ilifes.cn/product/40.html

更新時間:2026-04-16 17:54:36