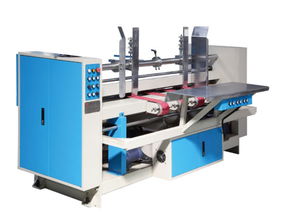

全自動CCD高精貼合機 包裝機械領域的高效自動化解決方案

在當今快速發展的制造業中,自動化與高精度已成為提升生產效率與產品質量的關鍵。全自動CCD高精貼合機,作為包裝機械領域的一款先進設備,正以其卓越的性能,在貼標、貼合及其他精細加工環節中發揮著不可或缺的作用。

一、設備概述與核心功能

全自動CCD高精貼合機是一種集成了高分辨率CCD視覺系統、精密運動控制技術和智能算法的自動化設備。它主要應用于對貼標或材料貼合位置有極高精度要求的場景。其核心功能在于,通過CCD視覺系統實時捕捉產品位置與特征,由控制系統進行高速計算與校正,最終驅動執行機構完成高精度的貼合動作。整個過程無需人工干預,實現了從定位、識別到貼合的全流程自動化。

二、技術優勢與性能特點

- 高精度與高穩定性:依托先進的視覺定位與閉環控制技術,該設備可實現微米級的貼合精度,極大減少了人工操作帶來的誤差,確保了批次產品的一致性。

- 廣泛的適用性:通過更換夾具和調整程序,能夠靈活適應不同尺寸、形狀的瓶體、盒體、電子元件等多種產品的貼標或材料貼合需求,體現了強大的柔性生產能力。

- 高效率與智能化:全自動運行模式顯著提升了生產節拍,配合智能檢測功能(如缺標、錯貼檢測),能在生產過程中自動剔除不良品,保障了產出質量并降低了后續質檢成本。

- 操作簡便與維護友好:現代機型通常配備人性化的觸摸屏人機界面(HMI),參數設置與狀態監控一目了然。模塊化設計也使得日常維護與部件更換更加便捷。

三、在產業鏈中的定位與應用價值

在中國化工機械設備網等專業平臺的產品庫中,全自動CCD高精貼合機被歸類于“包裝機械”下的“貼標機”及相關設備范疇。這一定位清晰地表明了它在包裝流水線中的關鍵角色。其應用價值不僅體現在提升單一工序的效能上,更在于通過精準、可靠的自動化作業,為食品、飲料、制藥、化妝品、電子及化工等眾多行業提供了強有力的生產支持,幫助企業應對日益增長的質量要求和成本控制壓力。

四、選型與發展趨勢

用戶在選型時,需綜合考慮自身產品的特性、生產節拍要求、精度標準以及預算等因素。當前,隨著工業4.0和智能制造的深入推進,未來的全自動貼合機正朝著更高度的集成化、網絡化與智能化方向發展。例如,與MES(制造執行系統)集成實現數據互聯,或融入AI算法以進行更復雜的缺陷識別和工藝優化,都將是重要的技術演進方向。

全自動CCD高精貼合機是現代自動化生產線上的精密“執行者”與“質檢員”。它的普及與應用,是包裝機械行業技術進步的一個縮影,持續為提升中國制造業的整體水平與競爭力貢獻力量。

如若轉載,請注明出處:http://www.ilifes.cn/product/8.html

更新時間:2026-05-28 05:25:12